hgame2022

upx0

这题虽然叫做upx0,但是他并没有套上upx的壳

直接解就行

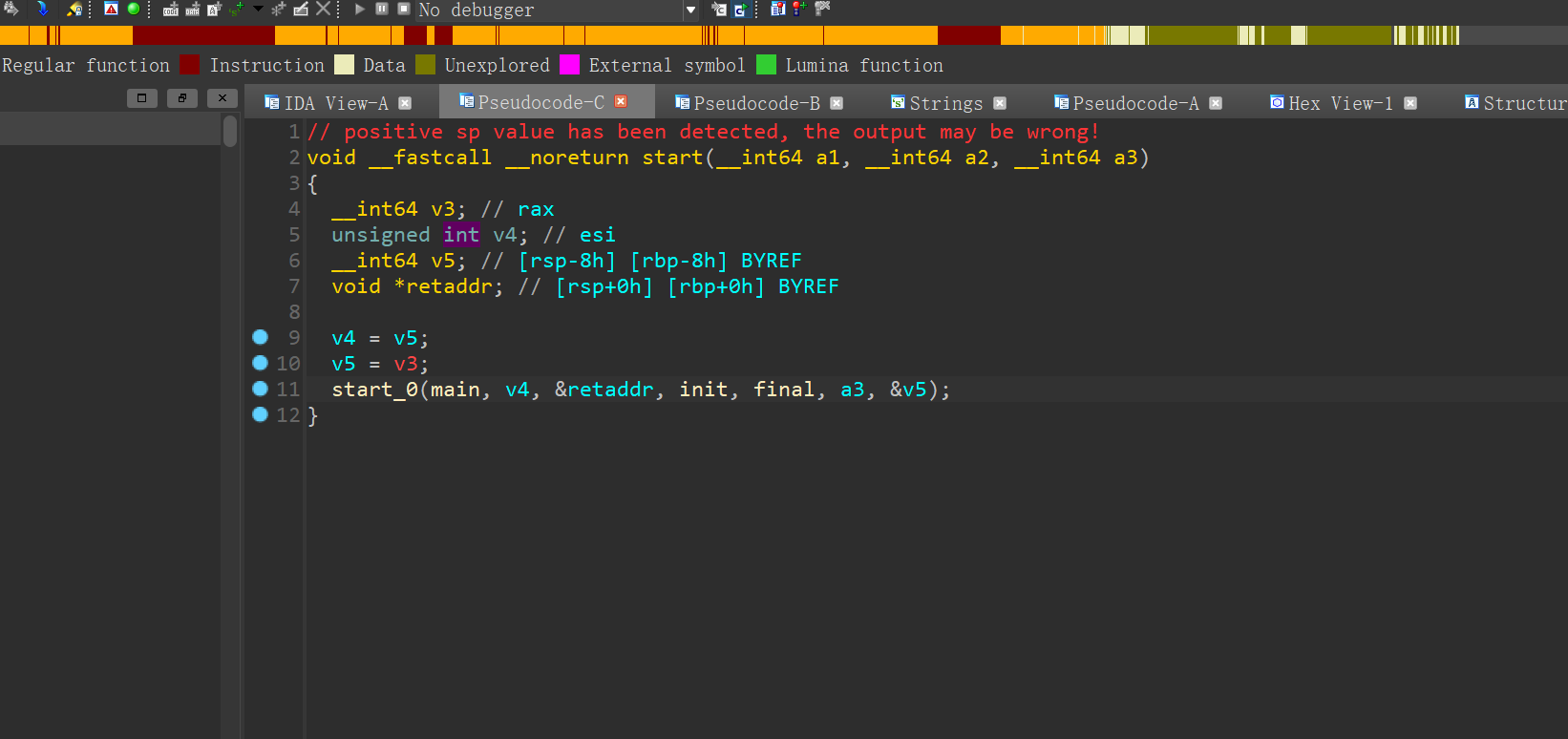

从start开始

因为全是函数名

我自己重新命名了一遍(后面知道这是因为静态编译的缘故)

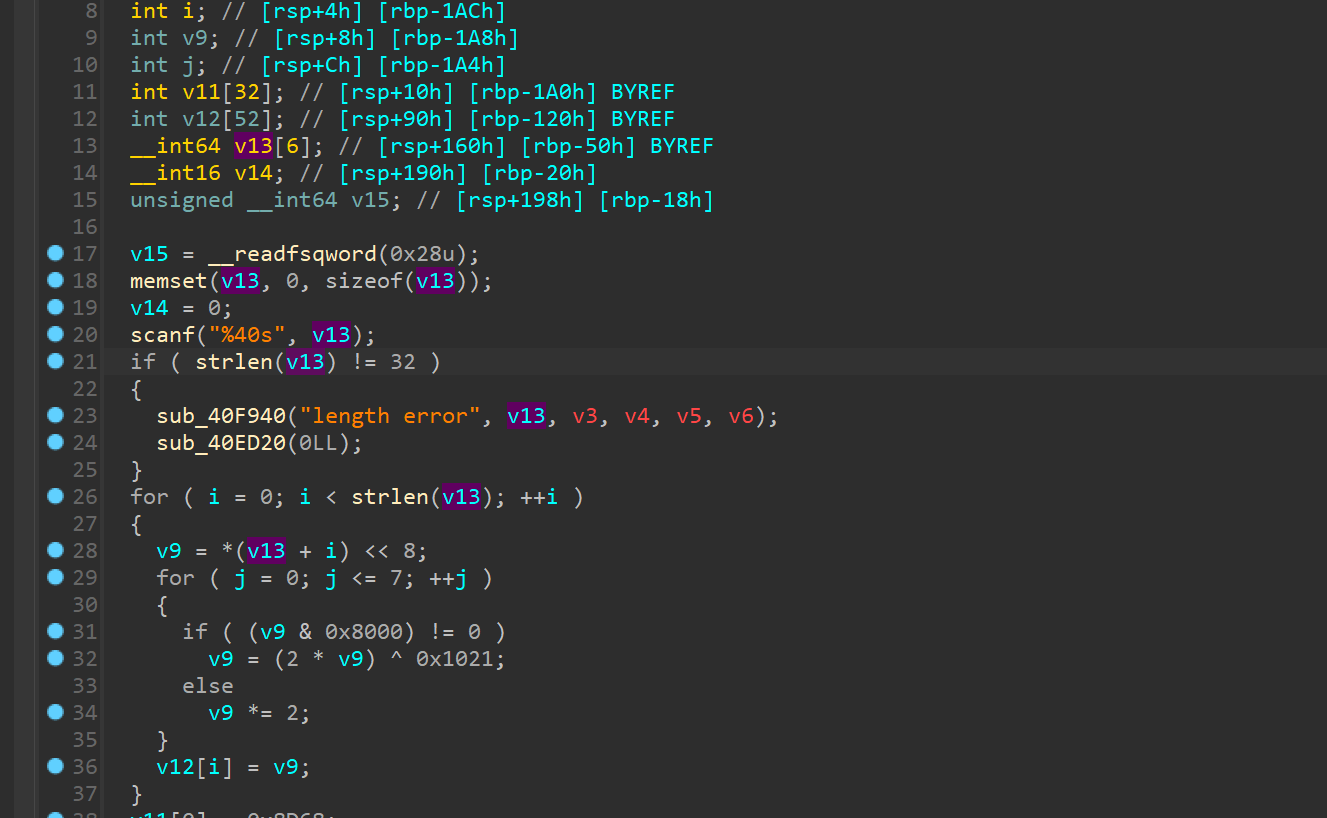

进入main函数

得知密文长度以及字符串加密方式

这个加密方式很好理解

不过在他*2的过程中有数据损失了

应该没有办法用正常的方式得出原密码

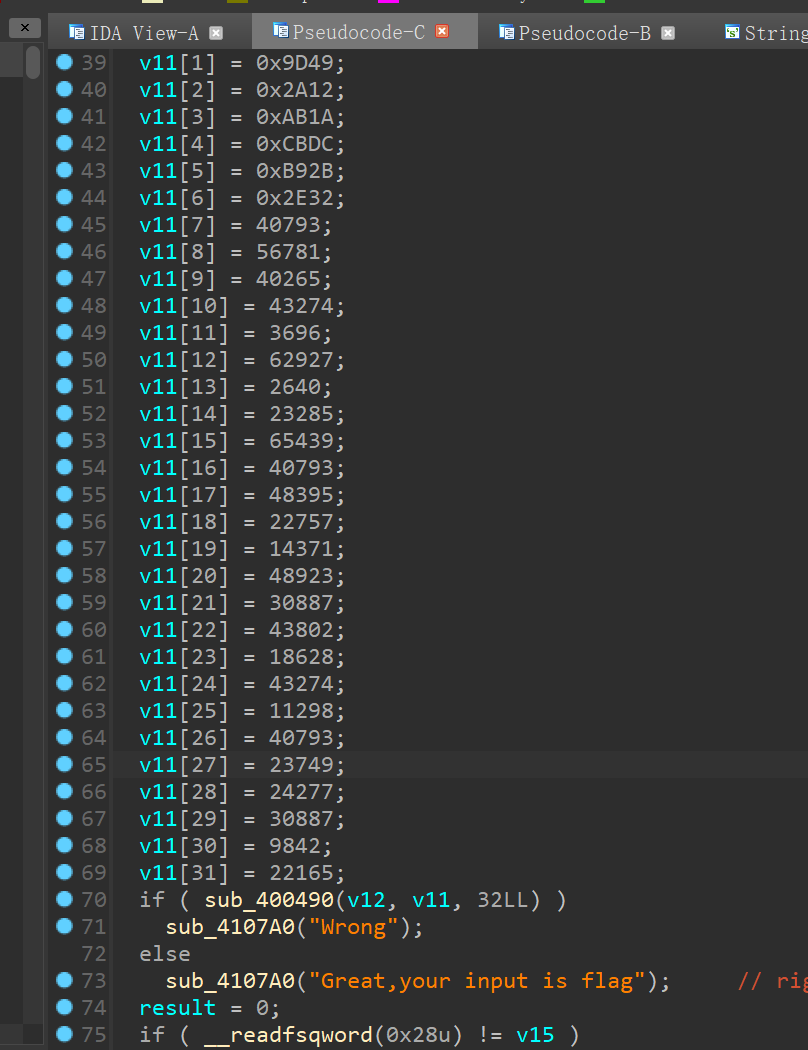

后面是对比较数据的一长串赋值以及比较

先动调提取个数据

然后写个脚本开始爆破就行

1 | data=[0x00008D68, 0x00009D49, 0x00002A12, 0x0000AB1A, 0x0000CBDC, 0x0000B92B, 0x00002E32, 0x00009F59, 0x0000DDCD, 0x00009D49, |

收工

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 kiki的博客!