normal系列

normal26(UnDecorateSymbolName 函数学习)

无壳

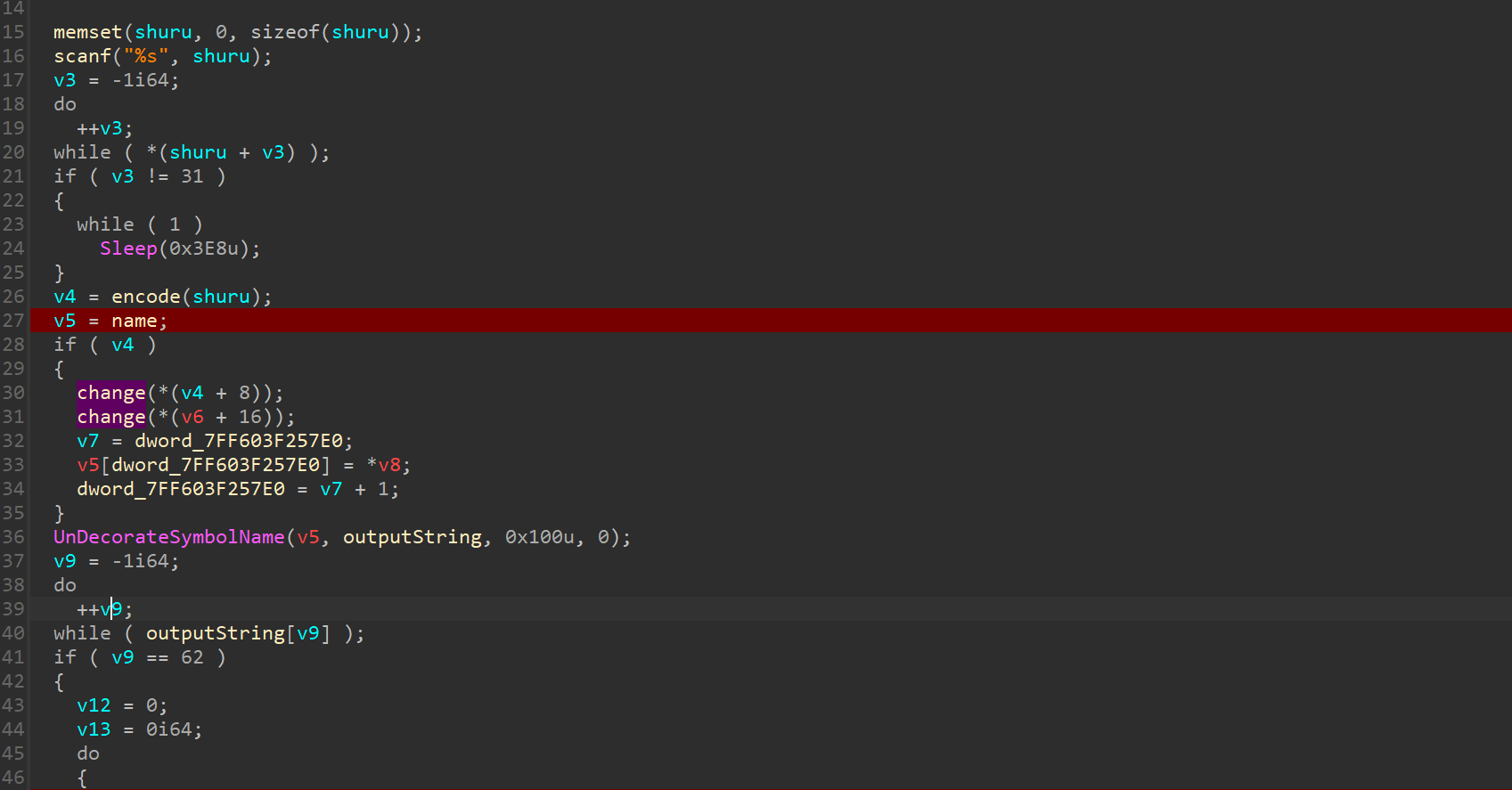

查看main函数

密码长度31

丢串数据看看

跑一遍之后发现是输入换序之后存放到v5的空间里

输入一个顺序串找出被打乱的顺序

下面的outputstring

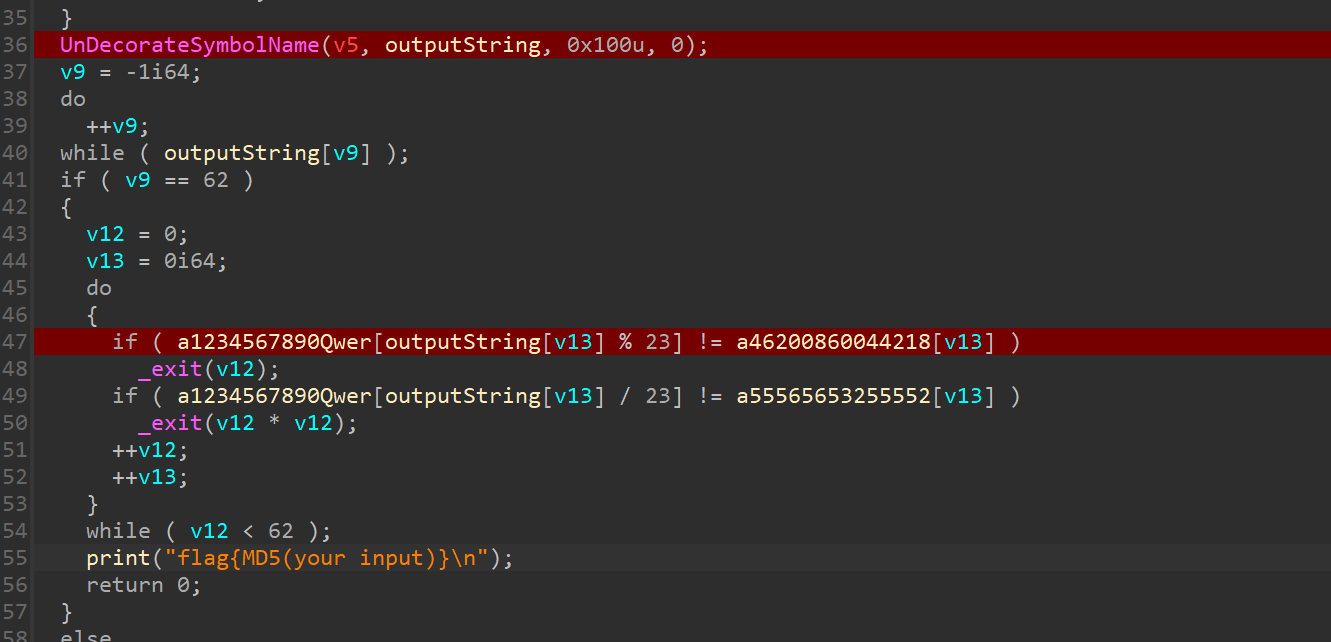

有个匹配,写个脚本

1 | s = '1234567890-=!@#$%^&*()_+qwertyuiop[]QWERTYUIOP{}asdfghjkl;' |

private: char * __thiscall R0Pxx::My_Aut0_PWN(unsigned char *)

得出结果

然后解一下这一串字符

应该是把各种指令整理成修饰字符

UnDecorateSymbolName function (dbghelp.h) - Win32 apps |微软文档 (microsoft.com)

一开始的函数修饰是以?开始的

所以先是?My_Aut0_PWN

thiscall类型插入@

?My_Aut0_PWN@R0Pxx

然后接他的私有标识

?My_Aut0_PWN@R0Pxx@@AAE

然后是引数类型,分别为char和 unsignedchar

?My_Aut0_PWN@R0Pxx@@AAEPADPAE

然后把顺序换回来就行

Z0@tRAEyuP@xAAA?M_A0_WNPx@@EPDP

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 kiki的博客!