normal系列

normal25

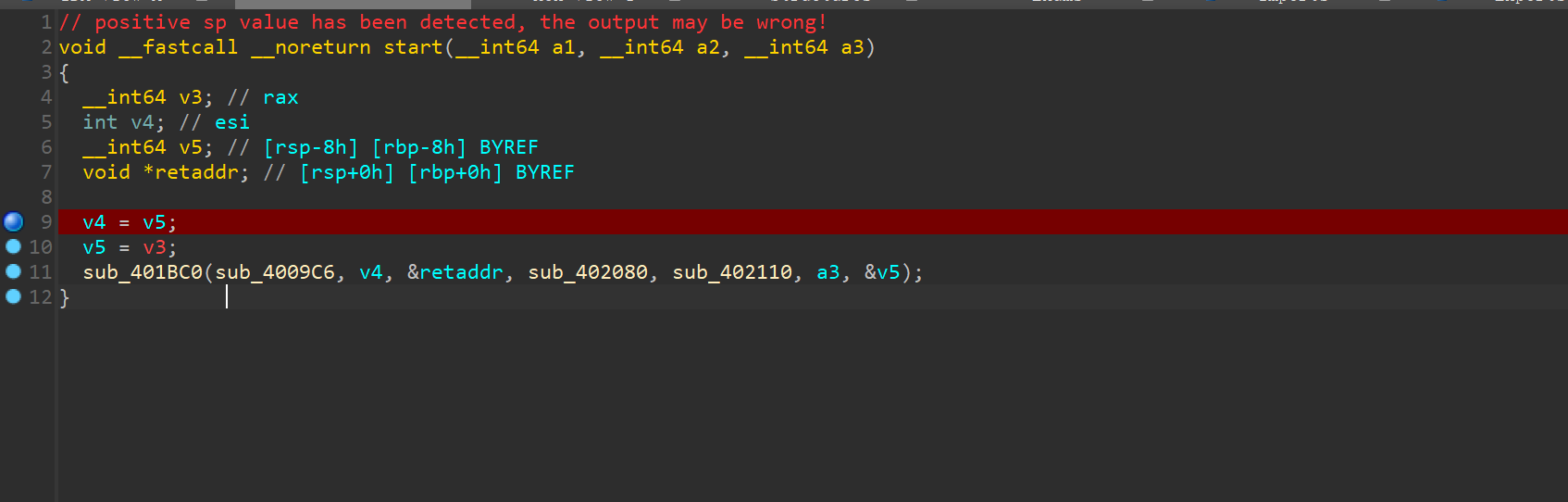

找到start函数

看这个标准的main函数格式,sub_4009C6 应该就是main函数

sub402080应该是init

sub 402110应该是final

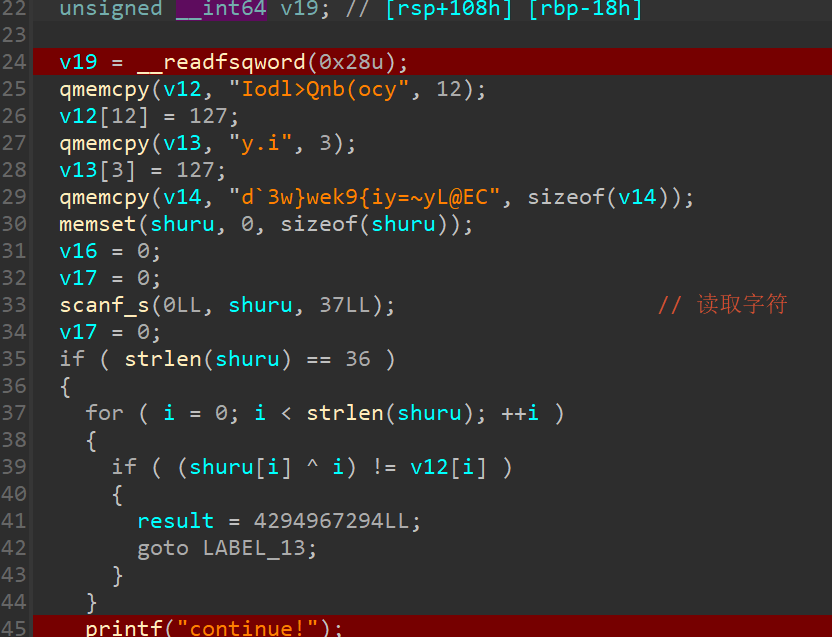

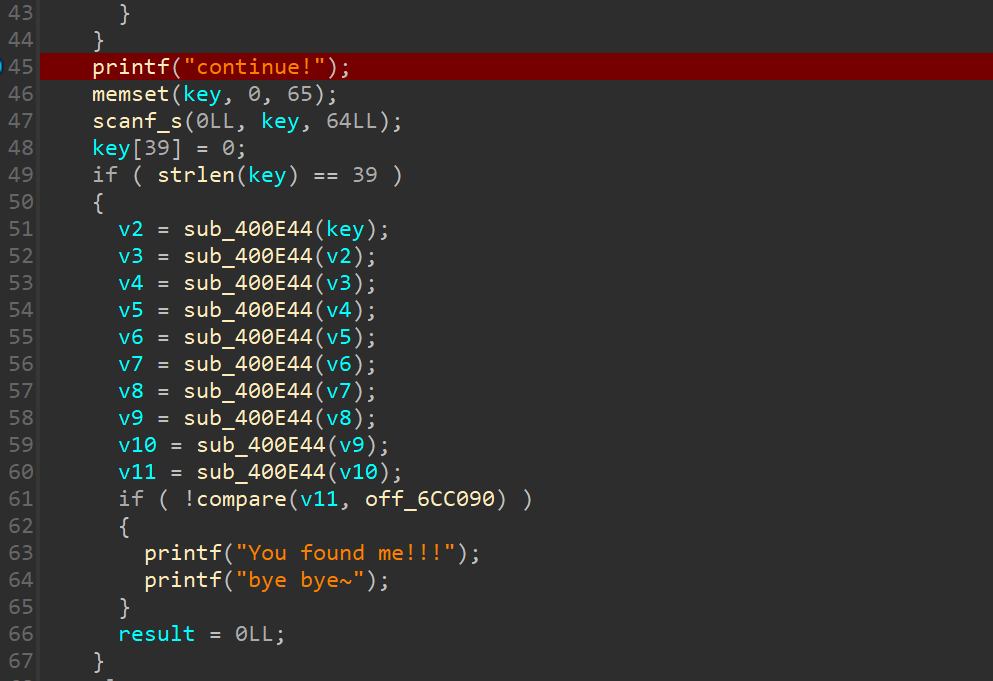

进入main函数

一个异或,一个连续b64,解出来分别是

Info:The first four chars are flag

还有个看雪的网址

https://bbs.pediy.com/thread-254172.htm

说明flag不在这里,去init和final看一下

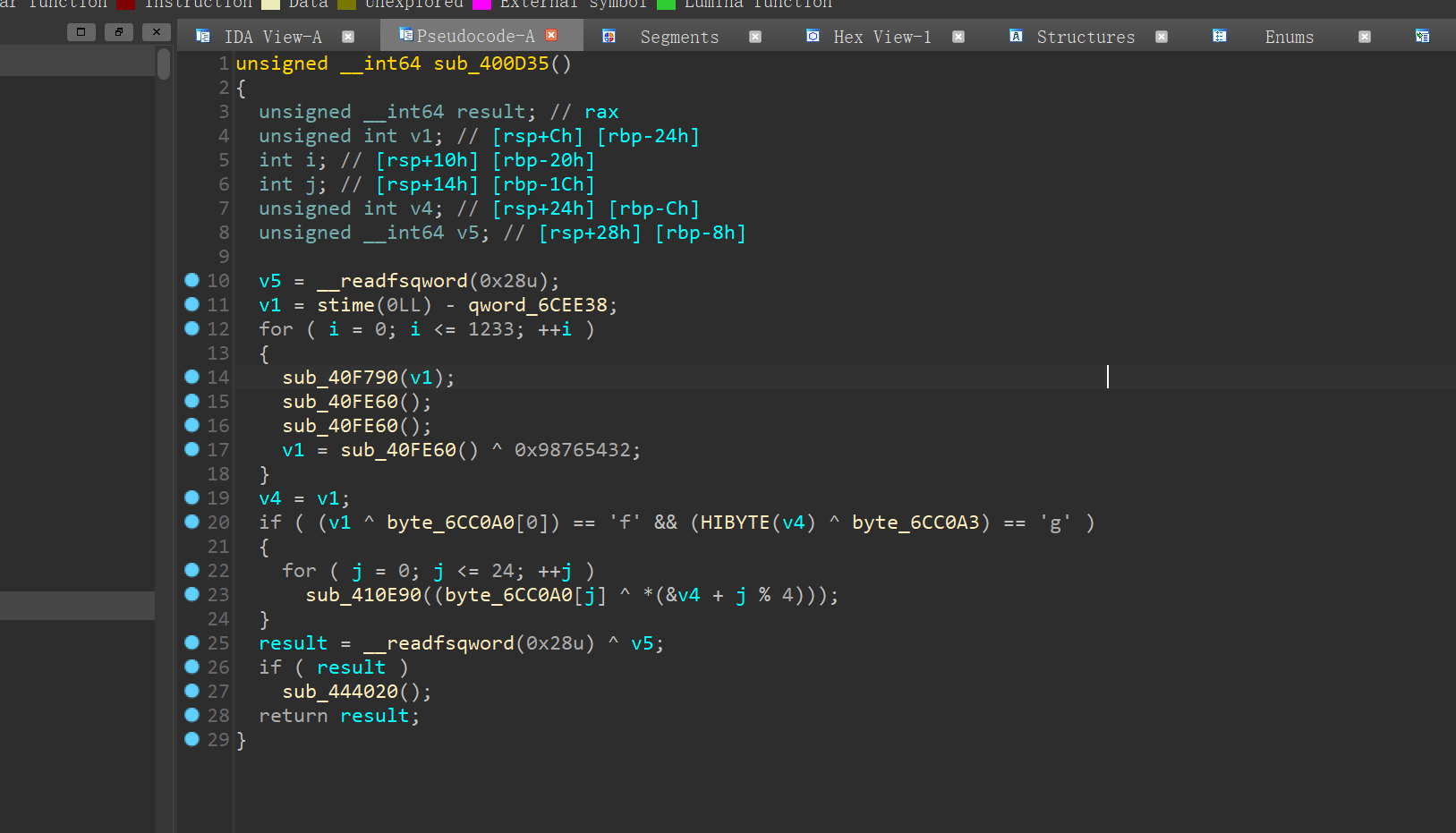

在final 的 off_6cbee0 里面发现可疑函数

byte6cc0a0储存了连串的数据,且异或v1为f,第四位为g

可以断定是flag

写脚本咯

1 | encode=[0x40, 0x35, 0x20, 0x56, 0x5D, 0x18, 0x22, 0x45, 0x17, 0x2F, |

flag{Act1ve_Defen5e_Test}

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 kiki的博客!