normal系列

normal6

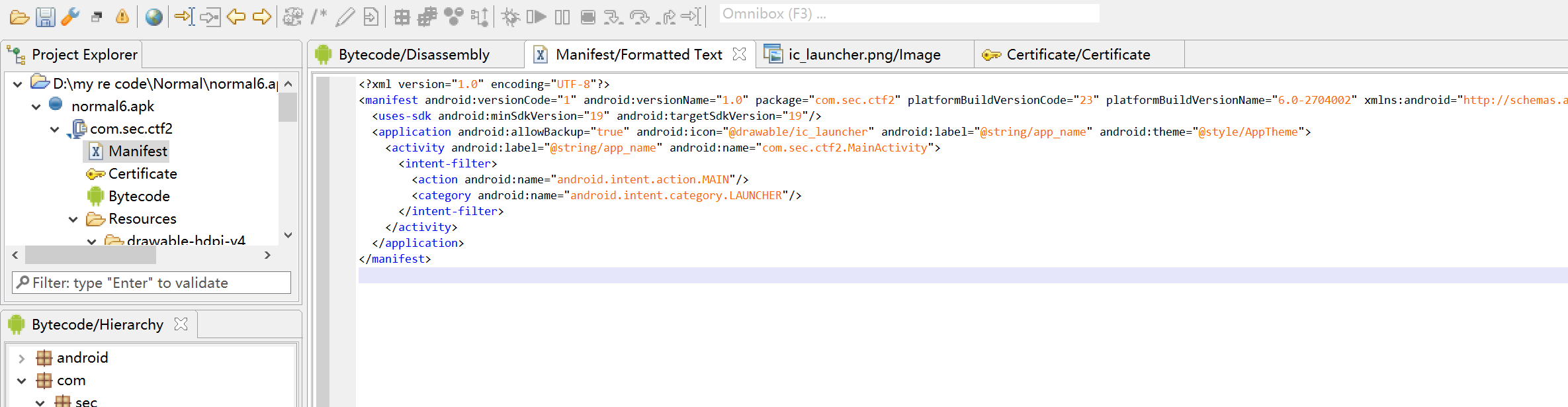

apk文件,丢入jeb分析

找到他的activity,键入

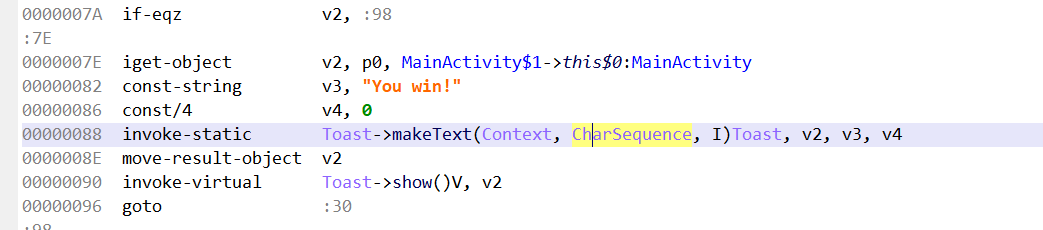

找到win 的部分(为什么是smali码)真头大啊

Android逆向基础 | 冰封承諾 (bfchengnuo.com) 给自己的smali入门一下

算了。先抓so文件出来看看吧

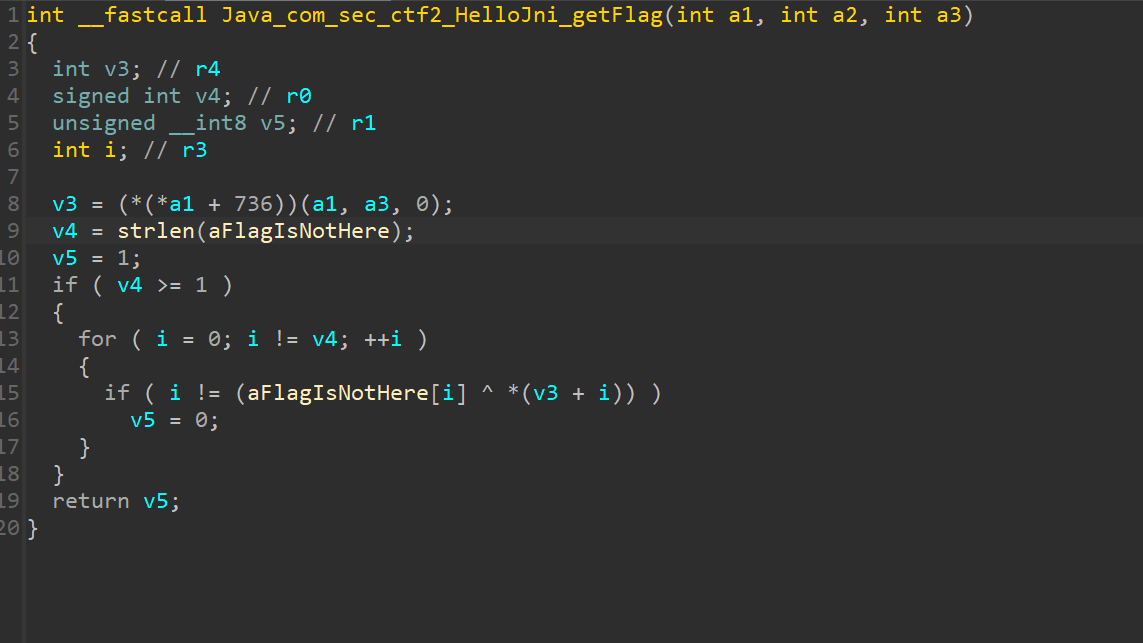

这题里面有一个迷惑性的flag is not here

名字和mainactiviy的包名一模一样,很难不让人怀疑是so文件捏。但实际上不是,里面的aflagisnothere 已经出卖它了

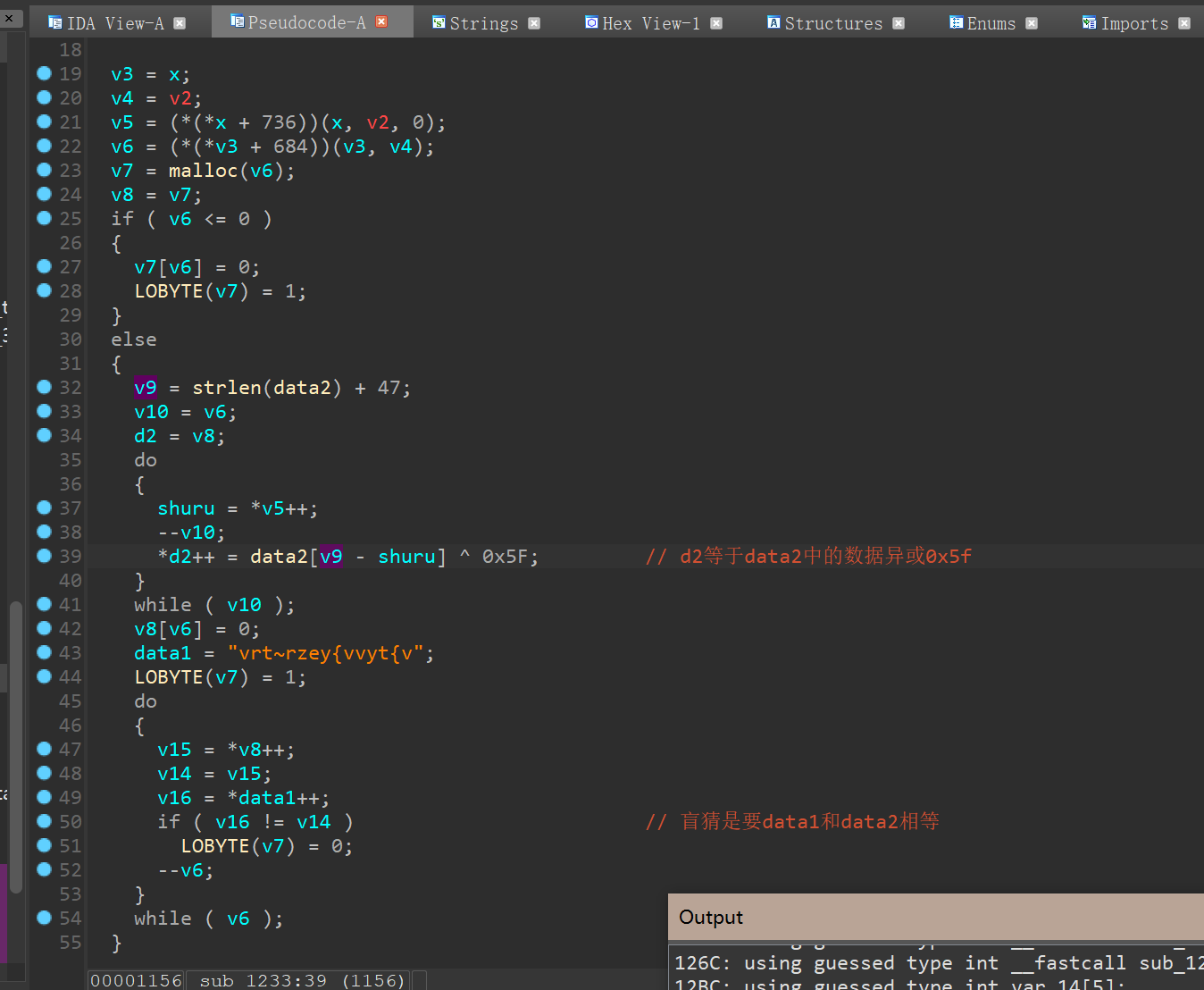

解析完了,不过那个x有点把我绕晕了捏

脚本

1 | data1 = "vrt~rzey{vvyt{v" |

flag{201905846224162}

昨天处理点事情,麻

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 kiki的博客!